Thế giới kỹ thuật số luôn tiềm ẩn những mối nguy hiểm rình rập, và gần đây, một chiến dịch lừa đảo tinh vi nhắm vào người dùng của Booking.com đang gây ra sự lo ngại lớn. Kẻ tấn công đã sử dụng một thủ thuật hết sức thông minh, lợi dụng sự tương đồng giữa các ký tự Unicode để đánh lừa người dùng và chiếm đoạt thông tin cá nhân.

Hacker giăng bẫy người dùng Booking.com với chiêu trò lừa đảo mới- Ảnh 1.

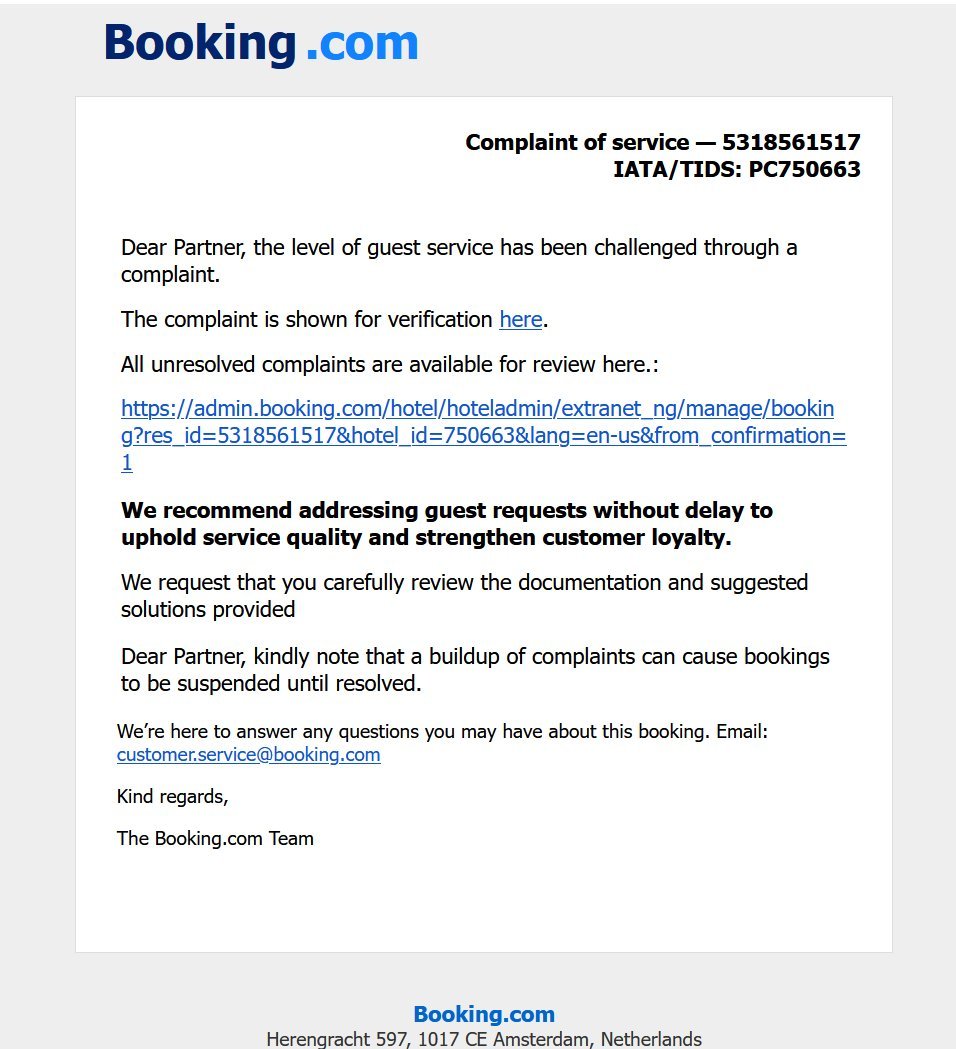

Điểm mấu chốt của cuộc tấn công này nằm ở việc sử dụng ký tự hiragana “ん” (Unicode U+3093) trong tiếng Nhật. Ký tự này trông rất giống với chuỗi “/n” hoặc “/~” trong bảng chữ cái La-tinh. Trên nhiều trình duyệt web, sự tương đồng này khiến liên kết giả mạo trông giống hệt như một đường dẫn hợp lệ của Booking.com, dễ dàng đánh lừa người dùng thiếu kinh nghiệm. Ví dụ, một email giả mạo có thể hiển thị liên kết như `https://admin.booking.com/hotel/hoteladmin/…`, nhưng thực chất lại dẫn đến một địa chỉ nguy hiểm như `https://account.booking.comんdetailんrestric-access.www-account-booking.com/en/`. Sự khác biệt chỉ nằm ở ký tự “ん” được khéo léo chèn vào, khiến mắt thường khó nhận ra.

Khi người dùng vô tình nhấp vào liên kết giả mạo này, họ sẽ bị chuyển hướng đến một trang web độc hại, nơi có thể tải xuống các tập tin MSI chứa mã độc. Theo phân tích từ các chuyên gia bảo mật tại abuse.ch và any.run, những tập tin này thường chứa các phần mềm độc hại như trojan điều khiển từ xa hoặc công cụ đánh cắp dữ liệu. Điều này có nghĩa là thông tin cá nhân, tài khoản ngân hàng, và nhiều dữ liệu nhạy cảm khác của người dùng có nguy cơ bị đánh cắp hoàn toàn.

Hacker giăng bẫy người dùng Booking.com với chiêu trò lừa đảo mới- Ảnh 1.

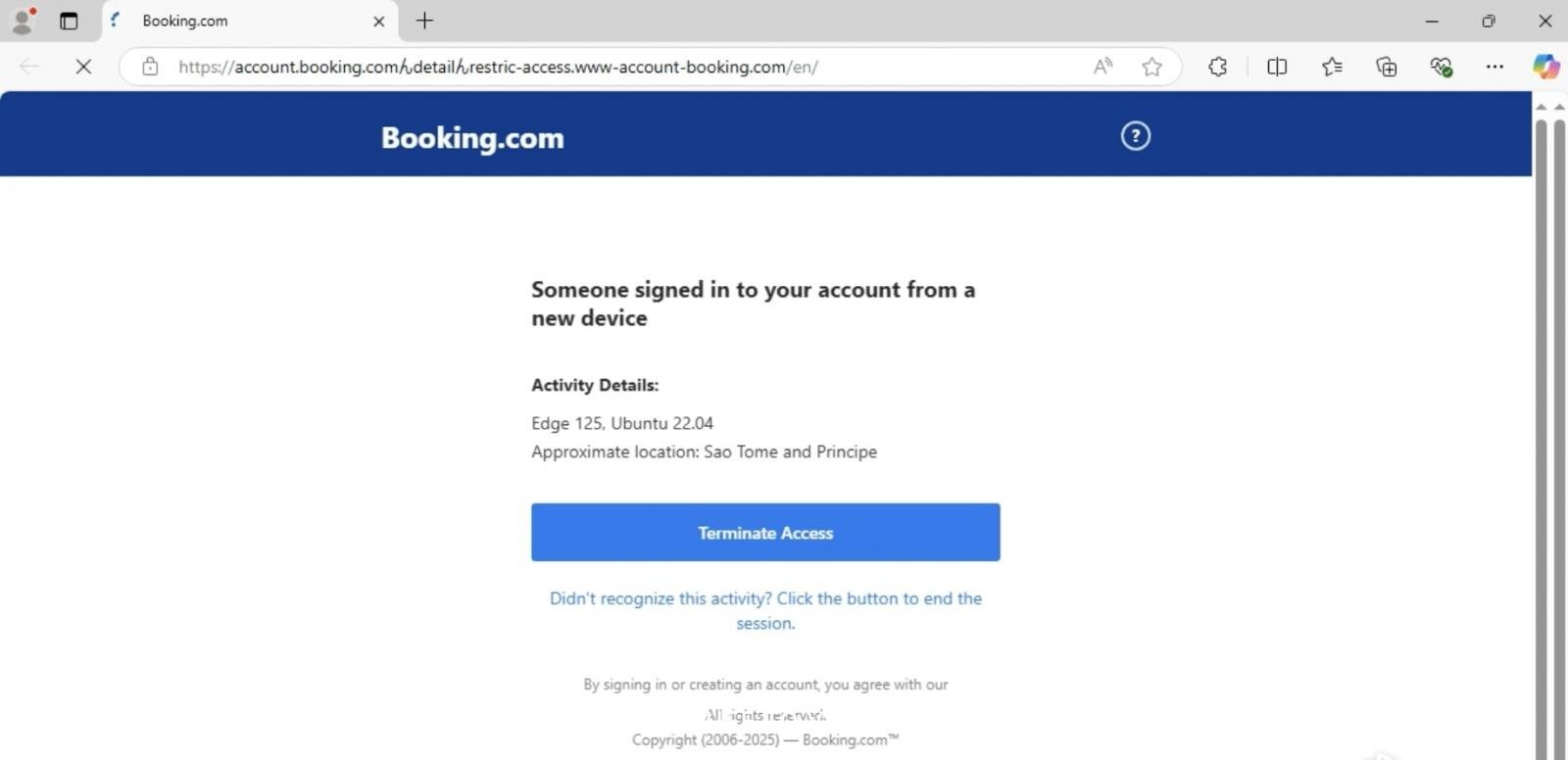

Đây là một ví dụ điển hình về hình thức tấn công “homoglyph”, tận dụng sự giống nhau về hình dạng giữa các ký tự từ các bảng chữ cái khác nhau để tạo ra sự nhầm lẫn cho người dùng. Không chỉ Booking.com, mà nhiều website khác cũng trở thành nạn nhân của kiểu tấn công này. Một trường hợp khác được ghi nhận là việc hacker thay thế chữ “i” bằng chữ “l” để tạo ra tên miền “Lntuit.com”, rất dễ bị nhầm lẫn với “intuit.com” trên một số phông chữ, đặc biệt khi xem trên màn hình điện thoại di động.

Hacker giăng bẫy người dùng Booking.com với chiêu trò lừa đảo mới- Ảnh 2.

Thực tế, Booking.com đã không phải là mục tiêu duy nhất của những cuộc tấn công mạng tinh vi này. Trước đây, đã có nhiều báo cáo về các email giả mạo Booking.com sử dụng kỹ thuật ClickFix để phát tán mã độc vào hệ thống của các khách sạn. Năm 2023, Akamai cũng đã phát hiện ra các trang web giả mạo Booking.com được thiết kế để đánh cắp thông tin thẻ tín dụng của người dùng. Điều này cho thấy, các tin tặc không ngừng tìm kiếm những cách thức mới để thực hiện hành vi phạm tội của mình, đòi hỏi sự cảnh giác cao độ từ phía người dùng.

Hacker giăng bẫy người dùng Booking.com với chiêu trò lừa đảo mới- Ảnh 3.

Để bảo vệ bản thân khỏi những mối đe dọa này, người dùng cần hết sức thận trọng. Hãy luôn kiểm tra kỹ tên miền website trước khi truy cập, chú ý đến phần nằm trước dấu “/” đầu tiên. Chỉ nhìn bằng mắt thường là không đủ, vì các ký tự Unicode có thể đánh lừa thị giác. Hãy kết hợp việc sử dụng phần mềm bảo mật được cập nhật thường xuyên để phát hiện và ngăn chặn các mối nguy hiểm tiềm tàng. Việc nâng cao nhận thức và kỹ năng bảo mật thông tin cá nhân là vô cùng quan trọng trong thời đại kỹ thuật số hiện nay.